Защищенное хранилище служба

Какие службы выключить в Windows 7

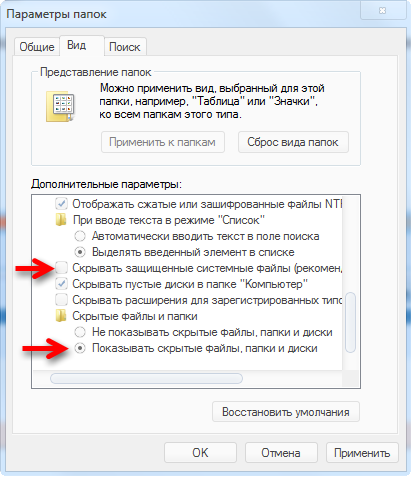

В Windows 7 имеется множество различных служб, которыми обычный пользователь не пользуется, но они работают и используют ресурсы системы. Желательно выключить их, чтобы ускорить работу компьютера. А какие из них можно отключить я покажу в этой статье.

Увеличение скорости работы будет очень незначительным, а в некоторых случаях вообще незаметным.

Какие-то видимые результаты вы сможете получить только на очень старых ПК со слабыми характеристиками (меньше 2 гигабайт оперативной памяти).

Таблица служб, которые можно отключить

Если хотите полностью избавить себя от будущих проблем, то просто ставьте тип запуска вместо автоматического и отключенного — ручной. Тогда запуск будет осуществляться только когда это требуется. Но учтите, что в таком случае некоторые службы будут постоянно работать.

| Название | Описание |

|---|---|

| Адаптивная регулировка яркости | Отвечает за автоматическим управлением яркости с помощью датчика освещения. |

| Архивация Windows | Отвечает за функцию создания образа системы, чтобы потом её можно было восстановить с него. Существует более простой способ восстановления. Например, создание точки восстановления. |

| Дефрагментация диска | Встроенная программа для дефрагментации диска. Требуется для правильной работы утилиты управления дисками. Я советую выполнять дефрагментацию сторонней программой Defraggler. |

| Диспетчер печати | Сохраняет документ в памяти для печати позже. |

| Журналы и оповещения производительности | Хранит и собирает информацию о компьютере. |

| Защитник Windows | Встроенный антивирус, очень ненадёжный. Лучше заменить другим. |

| Политика удаления смарт-карт | Выставляет блокировку во время изъятия смарт-карты. |

| Служба планировщика Windows Media Center | Предоставляет возможность начинать, и останавливать записи телепередач в этой программе. |

| Служба поддержки Bluetooth | Технология передачи данных. |

| Служба политики диагностики | Проводит диагностику и исправляет некоторые проблемы (очень редко когда пригодится). |

| Служба шифрования диска Bitlocker | Встроенная программа позволяющая поставить пароль на флешку или диск. Присутствует только в Windows 7 Профессиональная и более новых. |

| Смарт-карта | Обеспечивает поддержку смарт-карт. |

| Темы | Отвечает за использование тем оформления. |

| Факс | Технология передачи текста и изображений по телефонной сети. |

| Центр обновления Windows | Скачивает на компьютер различные обновления, а так же устанавливает их. Существует много шпионских обновлений поэтому пользователи часто выключают их в Windows. |

| Parental control | Позволяет настроить ограниченный доступ к компьютеру, а так же к его функциям. |

| Windows Cardspace | Предназначена для авторизации на разных интернет-ресурсах без необходимости повторного ввода данных. В 2011 году была отменена. |

| Удаленный реестр | Предоставляет возможность удалённо редактировать реестр. В целях безопасности лучше не использовать. |

| Вторичный вход в систему | Другие пользователи смогут запускать процессы. |

| Сервер | Для создания локальной сети. |

| Защищенное хранилище | Сохраняет данные авторизации (подобно автоматическому заполнению форм у браузеров). Для безопасности лучше не включать. |

| Служба удаленных рабочих столов | Предоставляет возможность подключения к рабочему столу другим пользователям удалённо. |

| Служба перечислителя переносных устройств | Обеспечивает синхронизацию музыки и изображений в приложениях при работе с носителями. |

Если есть сомнения по поводу необходимости службы, то выставляйте ручной тип запуска.

Из таблицы выберите те, которыми вы не пользуетесь. Я кратко описал, что делает каждая. Многие запускаются вручную, но некоторые работают постоянно. Ни за какие глобальные перемены в вашей системе они не отвечают, можете спокойно отключать их (если, что всегда можно включить обратно).

Не стоит забывать несколько нюансов:

- Отключение действует для всех пользователей компьютера.

- Чтобы изменения вступили в силу необходима перезагрузка.

- Возможно когда-нибудь службы понадобятся.

Некоторые программы и приложения создают свои собственные службы (например, для обновлений). В таком случае можно либо отключить их, либо удалить связанные с ними программы.

Ниже представлена инструкция по отключению для тех кто ещё не знает как это делать.

Как отключить

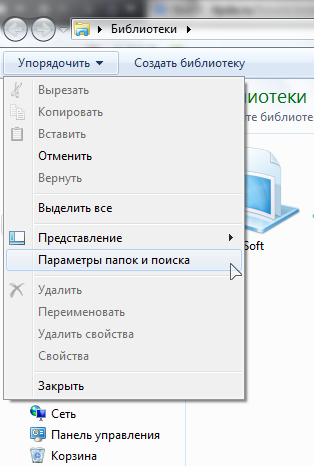

Зайдите в меню Пуск и введите в строке поиска «Службы» перейдя по появившемуся результату.

Затем выберите службу из списка и зайдите в её свойство через контекстное меню правой кнопкой мыши.

Остановите и поставьте тип запуска «Отключена» как на изображении ниже.

Если будут вопросы, то пишите ваши комментарии. Я отвечу всем.

Служба хранилища Windows грузит диск: что делать

Когда компьютер зависает и издаёт характерные звуки, кажется, что он занят какой-то сложной работой со множеством процессов. При этом вы ничего не запускали, кроме лёгких приложений вроде текстового редактора. Если посмотреть в «Диспетчер задач», то там будет отображаться стопроцентная загруженность диска несколькими командами, инициированными службой хранилища. Иногда она забирает и около пятидесяти процентов ОЗУ.

Давайте выясним, что это такое и как бороться с данным явлением.

Что такое служба хранилища

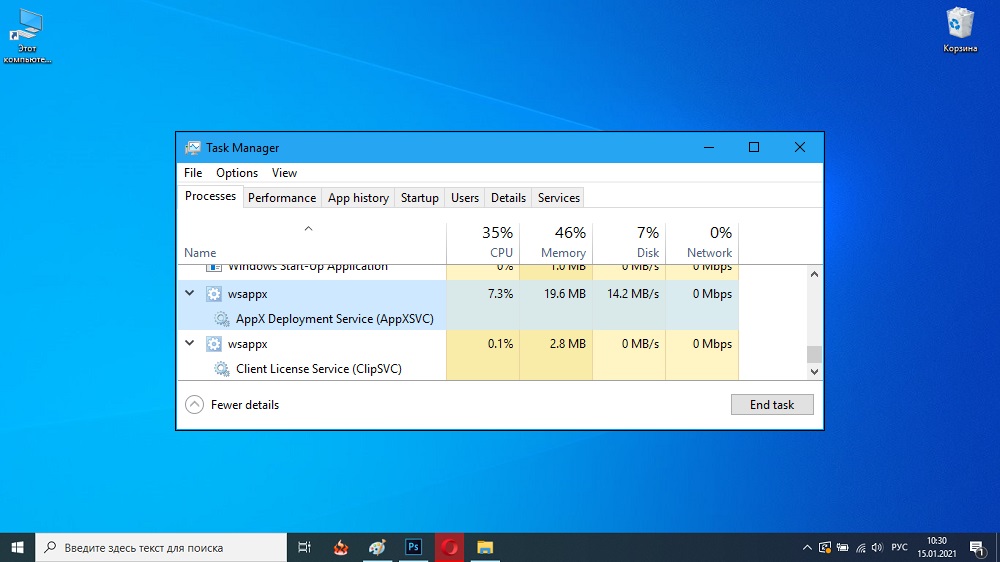

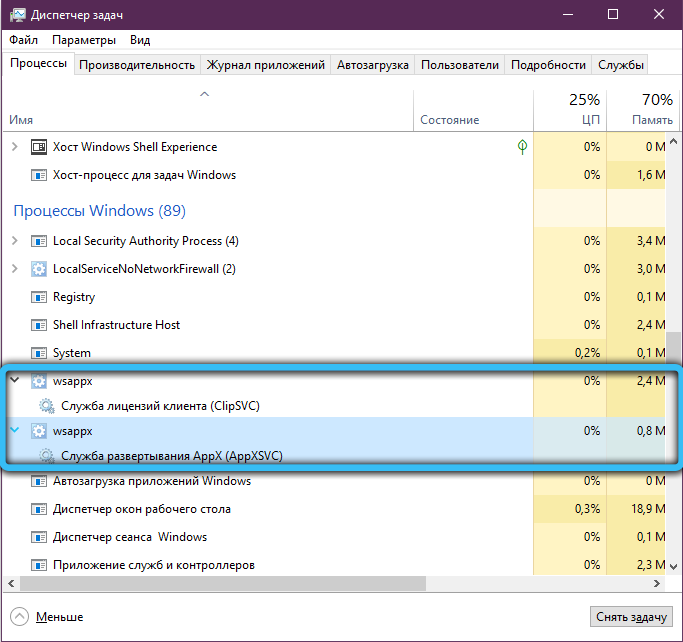

Служба хранилища отвечает за загрузку приложений из маркета Windows, их правильную установку, своевременное обновление, отслеживание лицензий и отправку уведомлений о необходимости их продления. Она одновременно запускает несколько фоновых процессов: Wsappx, AppXSVC и ClipSVC. Причём службу совершенно не волнует, пользуетесь ли вы магазином Windows — она работает по умолчанию. Такая проблема характерна для Windows 8 и 10, более ранние версии ей не подвержены, поскольку в них нет маркета.

Давайте посмотрим, чем занимаются процессы, подведомственные службе хранилища:

- AppXSVC ищет и устанавливает обновления. Допустим, вы не стали пользоваться встроенным в ОС Skype и скачали его отдельно. Службе всё равно: она будет поддерживать предустановленный Skype в рабочем состоянии. И если пришло время его обновить, то моментально приступит к выполнению, отобрав ресурсы у программы, в которой вы сейчас работаете, и полностью захватив диск.

- ClipSVC зорко следит за тем, чтобы вы не воспользовались программой из Windows Store, не оплатив её. Именно этот процесс присылает вам уведомления о необходимости продления лицензии. Сам по себе он не активизируется – только если вы попытаетесь запустить предустановленное ПО. Например, вы раньше пользовались платным пакетом Office, а потом передумали и скачали его в другом месте. ClipSVC всё равно будет любезно напоминать вам, что срок действия предыдущей лицензии истёк.

- Wsappx руководит всеми вышеописанными процессами.

Служба хранилища грузит диск: что делать

Служба хранилища не должна грузить диск, но, к сожалению, это происходит. Причиной тому является несоответствие мощности компьютера и ресурсоёмкости системы. Продавцы техники не слишком задумываются о подобных вещах и вместо простенькой «семёрки» ставят на бюджетные ноутбуки Windows 8 или 10. ПК не в состоянии выполнить всё, что задумано системой. При этом, даже если вы снимите вышеописанные процессы с текущего плана в «Диспетчере задач», они снова там появятся, и запретить их навсегда не получится.

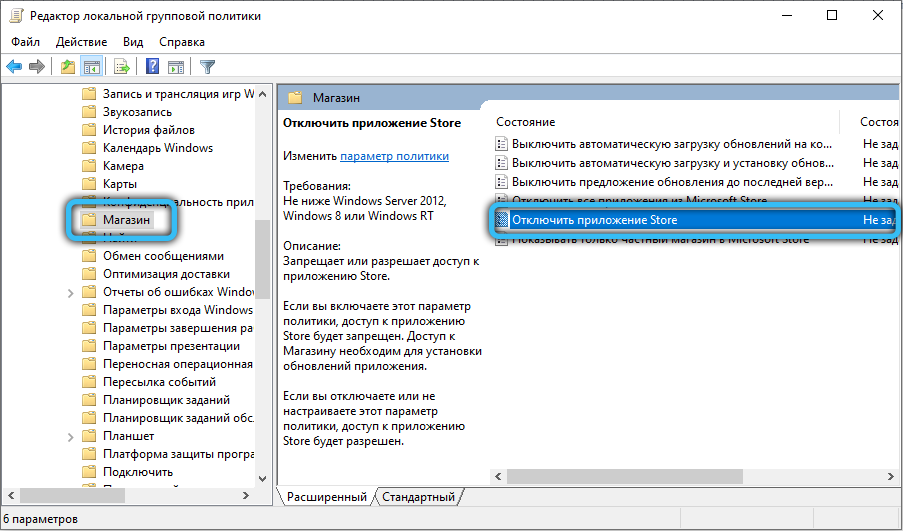

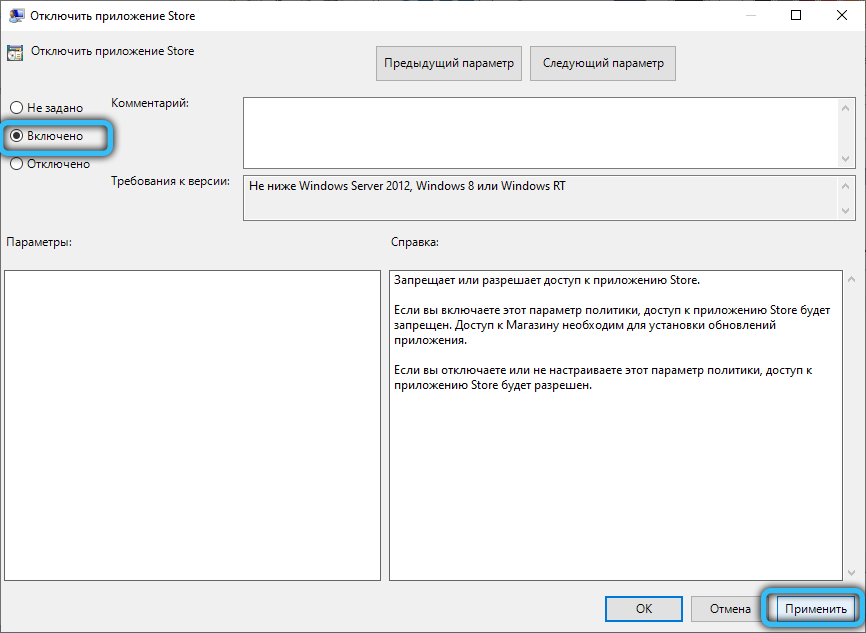

Однако если служба хранилища Windows 10 грузит ЦП, диск и память, то возникает вопрос: можно ли как-то этого избежать, раз уж нельзя отключить. Есть несколько решений:

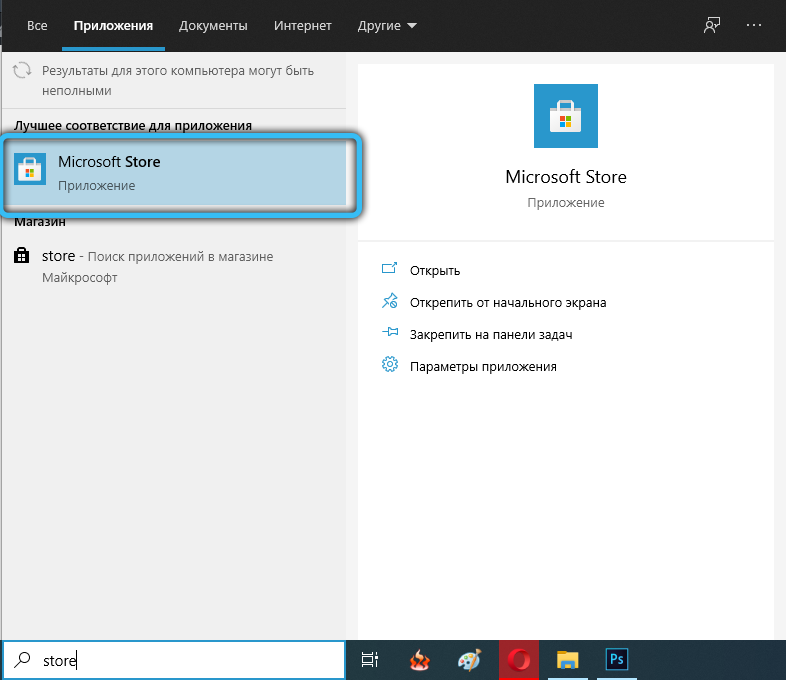

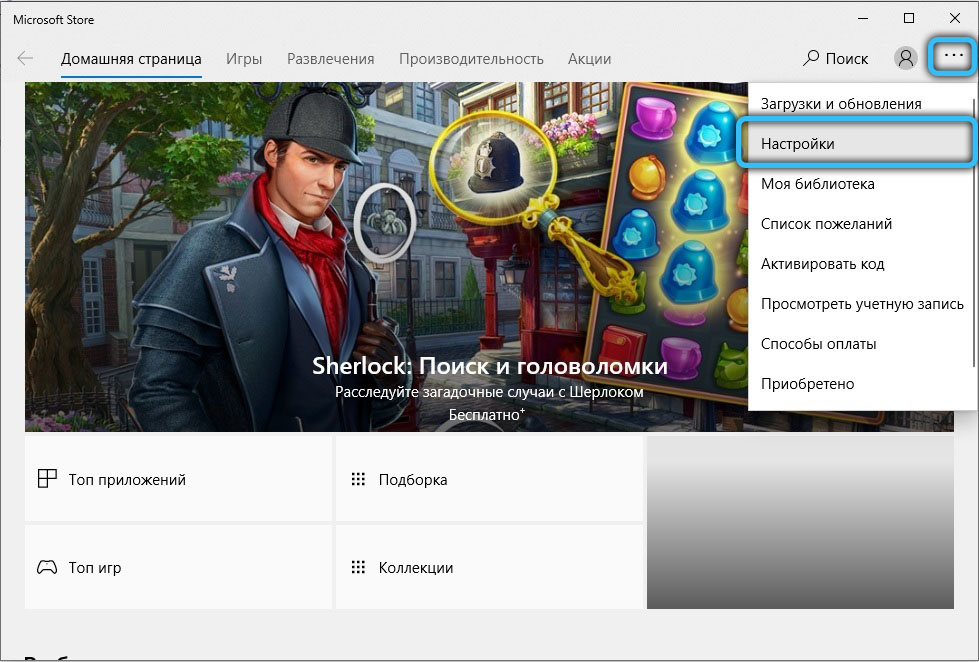

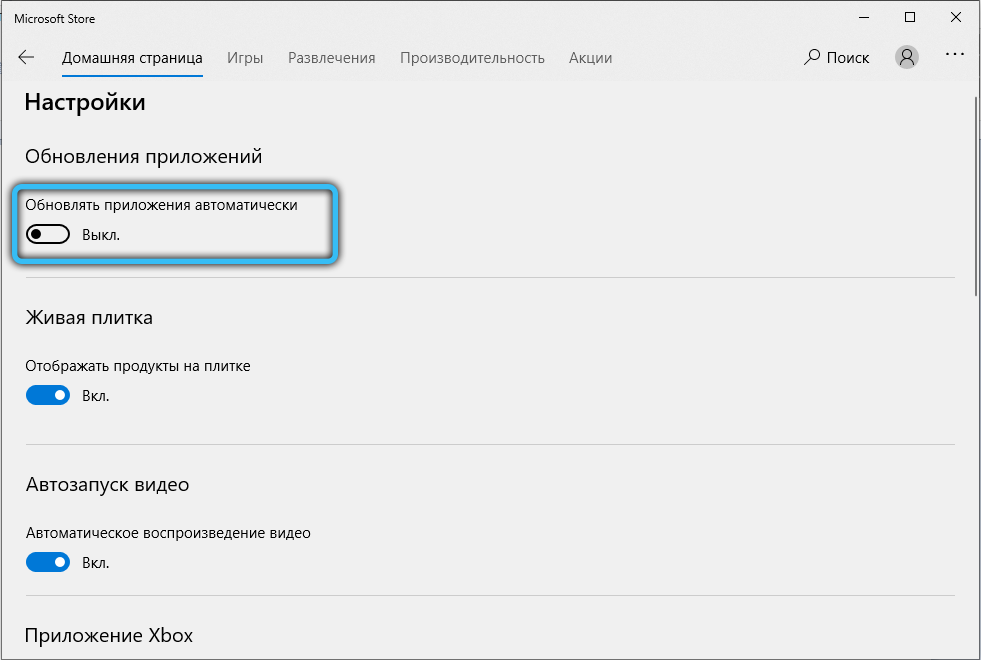

- Выключите автоматические обновления магазина. Для этого зайдите на его домашнюю страницу, найдите вверху справа меню, обозначенное тремя горизонтальными чёрточками, и выберите «Настройки». Напротив опции «Обновлять автоматически» есть переключатель – сдвиньте его, чтобы деактивировать (он должен из голубого стать серым).

- Если у вас старый или недорогой компьютер, не заходите в Windows Store, не запускайте приложений, которые там установлены. Эти действия приведут к активации службы хранилища, и она вновь загрузит диск. Лучше скачайте ПО из другого источника.

- В критических случаях стоит задуматься о смене версии Windows. Если «восьмёрка» или «десятка» слишком тяжелы, замените их на «семёрку» — ваш компьютер станет работать намного быстрее.

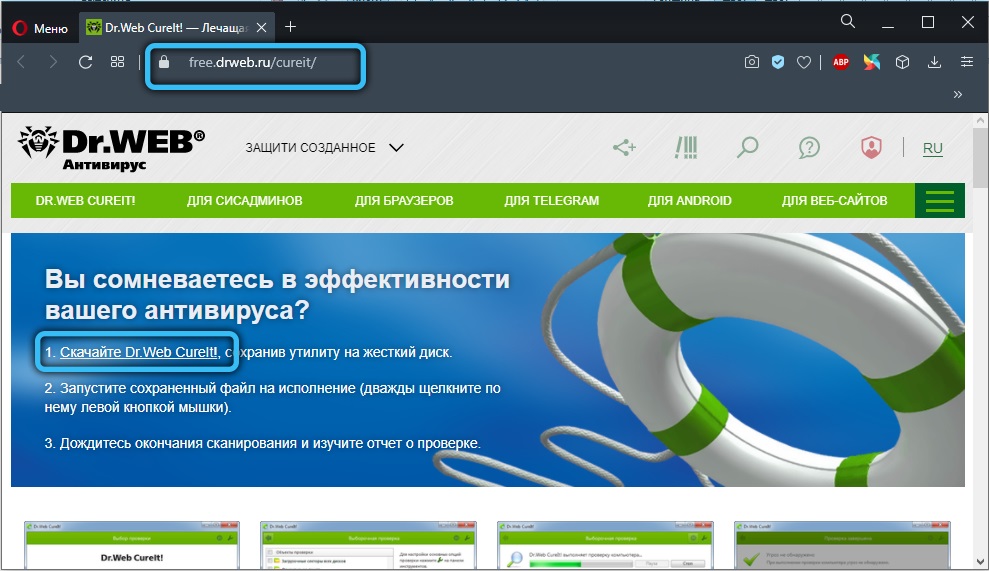

Иногда бывает и такое, что под видом wsappx действует вирус, присвоивший себе имя системного процесса. Обязательно проверьте такую возможность:

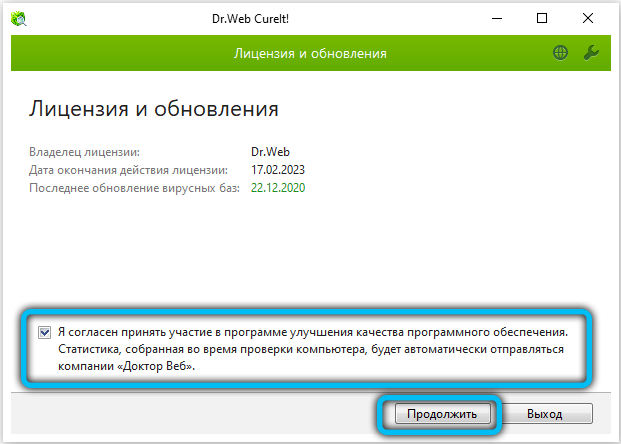

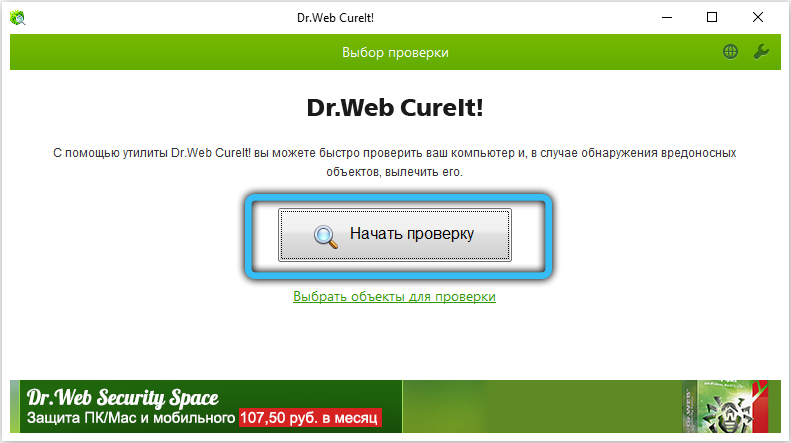

- Загрузите с официального сайта какой-нибудь фаервол: достаточно демоверсии, портативной утилиты или просто онлайн-сканера.

- Инициируйте «Полную проверку» всего содержимого.

- Дождитесь, пока антивирус всё просканирует: процесс может занять 12 часов и более – зависит от количества элементов на дисках. Чтобы вас это не раздражало, включите фаервол на ночь, только позаботьтесь о том, чтобы ПК не выключился: подключите зарядку к ноутбуку, уберите таймер энергосбережения, если он активен.

- Удалите обнаруженные вирусы или переместите их в карантин.

- Перезапустите ОС и проверьте, перестал ли загружаться диск.

После предпринятых действий служба хранилища перестанет отбирать ресурсы так интенсивно, как она это делала до сих пор. Если вы нашли собственный эффективный способ борьбы с подобной проблемой, обязательно расскажите о нём в комментариях.

Защищенное хранилище служба

Microsoft Windows 7 FAQ Читать на DevFAQ

Обсуждение » | FAQ

За помощь в наполнении FAQ благодарим: Мрачный ( ), Tempico(

), Tempico( ), Rvstrax(

), Rvstrax( ), dmrykov(

), dmrykov( ),DJ_Diman(

),DJ_Diman( )

)

Сообщение отредактировал Shoore — 27.05.13, 15:37

Сообщение отредактировал Sergey164 — 22.02.14, 10:56

Установили Windows XP вместе с Windows 7 и потеряли возможность загружать Windows 7?

Восстановление Windows 7 и двойная загрузка

Ввиду невозможности использования загрузчика NTLDR (Windows XP), необходимо восстановить ссылку на загрузчик Windows 7 (winload) в главной загрузочной записи (MBR) и сконфигурировать его для дальнейшего управления обеими операционными системами.

Подготовка и восстановление возможности загрузки Windows 7 достаточно просты.

-

Автоматически загрузитесь с Windows 7 DVD. На экране, где вам предлагают „Install now” (установить сейчас), выберите „Repair your computer” (починить компьютер).

Следующий экран ищет установленные локальные версии Windows 7 – должна быть только одна, поэтому нажимайте Next.

Далее загрузится экран с опциями системы восстановления (System Recovery Options). Выберите первую опцию – „Startup Repair” (начало ремонта). Она будет искать проблемы, которые могут повлиять на загрузку Windows 7 (например, потерянный автозагрузчик), и автоматически их исправит.

Если вы нажмете на „Click here for diagnostic and repair details” (нажмите здесь для подробностей относительно диагностики и ремонта) и пролистаете до конца странички, то увидите, что выявленная и исправленная проблема – неисправный загрузочный сектор (что нам и требовалось).

Нажмите Close (закрыть), а затем Finish (завершить), и после перезагрузки системы загрузится Windows 7.

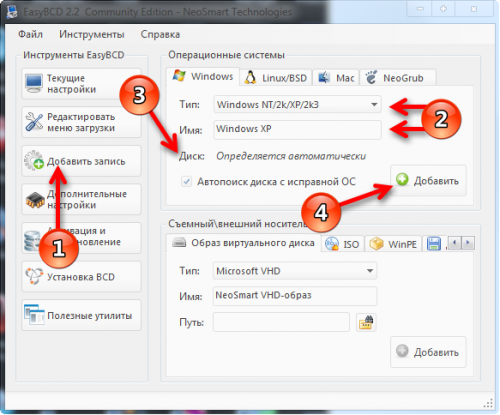

Теперь нам надо сделать двойную загрузку, и EasyBCD является наилучшим приложением для данного действия. Скачаем EasyBCD (заполнять поля «Name» и «Email» необязательно, достаточно нажать «Download!»), зеркало.

Запустите приложение и нажмите «Add New Entry» (Добавить запись).

На вкладке «Windows» выберите в списке версий „Windows NT/2k/XP/2k3”.

Смените диск на тот, на котором была установлена Windows XP или, если доступно, выберете «Automatically detect correct drive» (Автопоиск диска с исправной ОС) и измените имя на желаемое (например, „Windows XP”), затем нажмите „Add Entry” (добавить значение).

Сообщение отредактировал Shoore — 27.11.14, 19:13

32 или 64 бита?

-

Практическая часть:

В 32-битных версиях Windows XP, Vista и 7 объем доступной оперативной памяти ограничен 4Гб.

Причем в свойствах системы пользователь видит значения от 2,75 до 3,5 Гб. Это связано с архитектурными особенностями ОС. Обозначается такая версия 32-bit или х-86.

В 64-битных версиях Windows XP, Vista и 7 объем доступной оперативной памяти логически ограничен 16Тб. Обозначается такая версия 64-bit или х-64. Фактически Microsoft из маркетинговых соображений ограничивает объем памяти в 4Гб, 8Гб, 16Гб и т.д. в зависимости от типа лицензии ОС.

Важное замечание: для 64-битной версии Windows необходимы и 64-битные версии драйверов для всех устройств ПК (мат.плата, видеокарта и т.д.), включая периферию (принтер, сканер, блютуз и т.д.).

Если этих драйверов нет, то устройство работать не будет.

Я на своем опыте столкнулся с этим, когда не оказалось драйверов на принтер, сканер, звуковую карту и блютуз (производители обычно не выпускают новые драйвера на старые модели, т.к. им надо продавать новые продукты). Пришлось от использования 64-битной версии отказаться.

Для обычного пользователя ПК все это сводится к следующему:

Если в ПК установлено 4Гб или меньше оперативной памяти, то достаточно будет обычной, 32-битной версии ОС.

Если в ПК установлено больше 4Гб оперативной памяти, то надо ставить 64-битную версию ОС.

Если пользователь хочет увеличить оперативную память в ПК для увеличения быстродействия, то увеличивать стоит только до 4Гб, не более.

При увеличении памяти, например, с 1Гб до 4Гб или с 2Гб до 4Гб производительность ПК не вырастет пропорционально – в 4 или 2 раза.

Визуально скорость работы ОС вырастет — скорость загрузки системы, запуска программ, загрузки/сохранения в играх. Также будет быстрее происходить переключение между задачами.

Источник: pc-user.ru

Сообщение отредактировал svm — 06.05.13, 20:30

Как переразбить HDD без потери данных не используя сторонние программы?

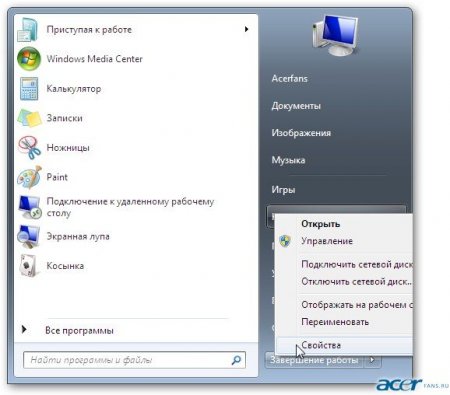

- Идём в «Управление дисками» (Самый простой способ: Win+R >diskmgmt.msc >Enter. Либо: Меню пуск —> вызываем контекстное меню (правая кнопка мыши) на иконке «Компьютер» —> «Управление» —> «Управление дисками»).

- Вызываем контекстное меню (правая кнопка мыши) на области диска С и выбираем «Сжать том».

- Вводим размер остающегося дискового пространства (или соглашаемся с предложением разбить диск пополам) и после недолгого ожидания имеем диск С и нераспределенное пространство после него. При этом никакая переустановка системы не требуется. Затем — всё просто. Оставшееся пространство разбиваем на логические диски, форматируем и имеем обихоженный винт, размеченный уже под наши потребности и привычки.

Если нет желания возиться потом с переименованием дисков, то перед созданием логических дисков переименовываем DVD-привод, присвоив ему букву Z. Тогда, остальные логические диски сразу встанут на свои места. Потом приводу можно будет вернуть букву, следующую за последним логическим.

P.S. Аналогичным функционалом обладает и Vista.

Сообщение отредактировал Shoore — 26.06.13, 01:53

Что такое SLIC?

В Windows 7, как и в Windows Vista, существует возможность трехкомпонентной OEM OFF-LINE активации. Сочетание именно ВСЕХ трех составляющих процедуры OEM активации, а именно (OEM SLP Key + OEM Certificate + Full SLIC Table = Windows 7 Activated Offline), дает возможность активировать Windows 7 без интернета!

Вот основные составляющие OEM OFF-LINE активации:

OEM SLP (System-Locked Pre-installation) — специальный двадцатипятизначный OEM SLP ключ-лицензия, доступный только крупным производителям железа.

OEM Certificate — специальный OEMный файл-сертификат. Каждому крупному производителю ПК корпорация Microsoft выдает свой персональный файл-сертификат!

BIOS ACPI_SLIC TABLE — специальная SLIC (Software Licensing Description Table) — таблица, вшиваемая производителем ПК в BIOS системы.

Сообщение отредактировал svm — 07.05.13, 13:31

Почему установка Windows 7 идет очень долго?

Подрабатываю по настройке компов, и тут встретился с одной проблемой: установка семёрки тянется мучительно долго. До запуска окна с выбором языка и т.п. проходит почти 10 минут и далее установка затягивается на часы. Я до конца установки так и не стал ждать. Приходилось ставить ХР.

Оказалось, физически флопа нет, а в биос он включен. Решение такое: надо в биосе отключить «ссылки» на флопик.

PS может, уже такой совет был, но ещё раз продублировать не помешает, и я думаю в шапку закрепить тоже следует.

Сообщение отредактировал Catg — 31.12.10, 17:37

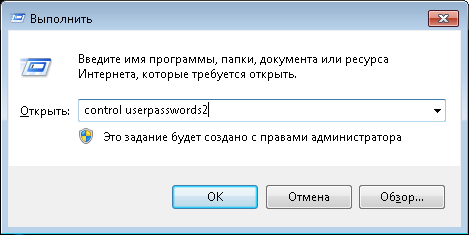

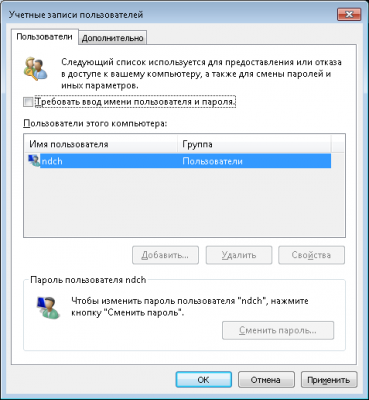

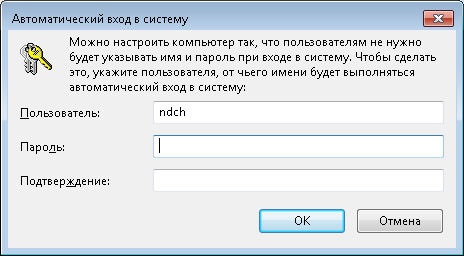

Автоматический вход в систему

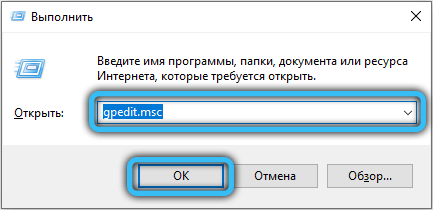

В диалоговом окне «Выполнить» (Пуск —> Выполнить / [Win+R]) вводим control userpasswords2 и нажимаем «ОК»

Заполняем необходимые поля и нажимаем «ОК».

Всё.

Сообщение отредактировал Shoore — 27.01.14, 17:33

Как сделать тонкую панель задач?

Кликнуть на панель задач правой кнопкой, выбрать «Свойства» и поставить галочку «Использовать маленькие значки».

Сообщение отредактировал svm — 07.05.13, 15:42

Сообщение отредактировал svm — 07.05.13, 16:55

Как убрать всплывающие эскизы окон в панели задач, выскакивающими при наведении мыши?

Можно увеличить время их появления, например до двух минут:

Сообщение отредактировал DJ_Diman — 30.12.10, 11:08

Что такое ключ продукта ”product key” и зачем он мне нужен?

Ключ продукта ”product key” – это длинная последовательность букв и цифр, используемая для активации Windows и проверки происхождения вашей копии операционной системы.

Вам необходимо использовать данный ключ для активации операционной системы не позднее чем через 30 дней после ее установки, иначе вы начнете получать настойчивые напоминания о необходимости активации.

Сообщение отредактировал DJ_Diman — 30.12.10, 11:10

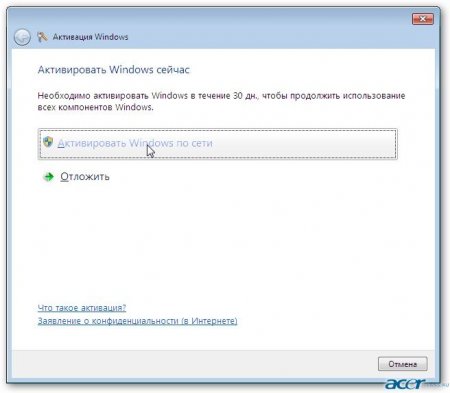

Активация Windows 7 через Интернет.

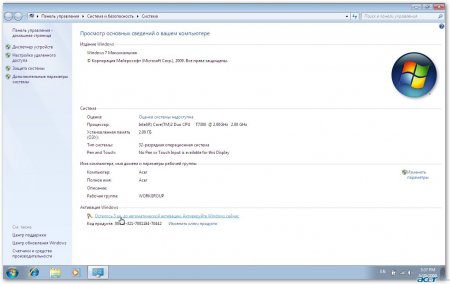

Для активации Windows 7 ноутбук или компьютер должен быть подключен к Интернету. Для начала активации нажимаем на кнопку Пуск, щелкаем на Компьютер правой кнопкой мышки и выбираем пункт Свойства:

Так же можно воспользоваться сочетанием клавиш Win+PAUSE

Щелкаем на Осталось 3 дн. . (в Вашем случае кол-во дней может быть другим):

Щелкаем на кнопке Активировать Windows по сети:

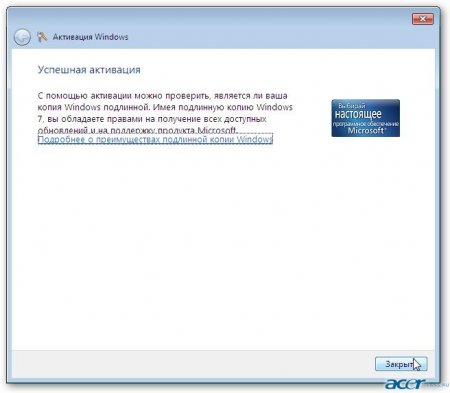

Через некоторое время должно появится такое окошко:

Сообщение отредактировал Shoore — 06.05.13, 17:48

Как продлить срок работы Windows 7 без Ключа продукта (Product Key)?

Без ключа Windows 7 будет работать только 30 дней, но можно выполнять реактивацию системы каждые 29 дней, правда не более трех раз:

1. Запустите Командную строку (Command promt) от имени Администратора

2. Введите одну из следующих команд:

Это оффициально подтвержденный способ реактивации системы. Более того, система в таком состоянии определяется как genuine, и доступны все обновления, которые требуют наличия лицензионной ОС (WGA-geniune)

Сообщение отредактировал DJ_Diman — 30.12.10, 11:19

Запуск командной строки (cmd.exe) с правами администратора.

Для запуска командной строки (cmd.exe) с правами администратора сделайте следующее:

Нажмите Пуск и в поле поиска введите cmd

На найденном файле нажмите правую клавишу мыши и выберите в контекстном меню пункт «Запуск от имени администратора»

Сообщение отредактировал DJ_Diman — 30.12.10, 11:19

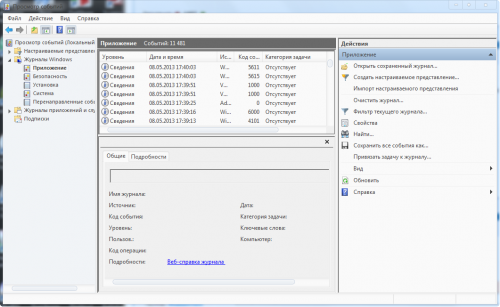

Как посмотреть ошибки в Журнале событий?

Открываем Журнал событий (Пуск —> Выполнить —> eventvwr) —> справа Журнал Windows —> Приложение.

Смотрим ошибки, по времени совпадающие с возникновением проблемы.

Сообщение отредактировал svm — 08.05.13, 21:08

Как защитить NAS от хакерских атак и программ-шифровальщиков?

У всех на слуху скандал, связанный с хакерской группой Qlocker, которая написала программу-шифровальщик, проникающий на сетевые хранилища. С 20 апреля число жертв вымогателей идет на сотни в день. Хакеры используют уязвимость CVE-2020-36195, программа заражает NAS и шифрует информацию. Расшифровать данные можно только после выкупа. К счастью, NAS Synology этой уязвимости не имеют. Но мы все равно посчитали нужным рассказать о том, как следует защитить сетевое хранилище, чтобы избежать потенциальных рисков.

Внимание: для большинства приведенных в статье советов требуются права администратора NAS.

Совет 1: отключите учетную запись администратора по умолчанию

Распространенные имена учетных записей администратора облегчают злоумышленникам атаки методом грубой силы на Synology NAS через подбор пароля. Избегайте таких имен, как admin, administrator, root (*) при настройке NAS. Мы рекомендуем сгенерировать сильный и уникальный пароль для администратора Synology NAS, а также отключить учетную запись администратора по умолчанию. Если при настройке NAS вы задали административную учетную запись с новым именем, то учетная запись admin будет автоматически отключена.

Если вы зашли как пользователь admin, то перейдите в Панель управления, выберите пункт Пользователь и группа, после чего создайте новую административную учетную запись. Затем войдите под новой записью и отключите admin.

* root в качестве имени пользователя запрещен

Совет 2: используйте сильный пароль

Сильный пароль, который невозможно подобрать, защищает систему от неавторизованного доступа. Создавайте пароли, сочетающие прописные и строчные буквы, цифры, специальные символы.

Помните, что хакеры подбирают пароли по словарям. Поэтому использовать в качестве пароля какое-либо слово нельзя. Если хакеры получат доступ к административной учетной записи, то они смогут добраться и до учетных записей других пользователей. Что нередко случается в случае взлома тех же веб-сайтов. Мы рекомендуем проверять на утечки ваш адрес email на сайтах Have I Been Pwned и Firefox Monitor, например.

Если вы боитесь забыть сложный пароль, то следует использовать менеджер хранения паролей (такой как 1Password, LastPass или Bitwarden). С их помощью придется запоминать только один пароль для менеджера, после чего будет открыт доступ ко всем хранящимся паролям.

Для пользователей Synology NAS можно включить политику паролей, которая будет действовать для всех учетных записей. Перейдите в Панель управления — Пользователь и группа — Дополнительно. Поставьте в пункте Применить правила надежности пароля нужные галочки.

Политику пароля можно применить и к существующим пользователям. Им придется изменить пароль при следующем входе в систему.

Совет 3: всегда обновляйте систему и включите оповещения

Synology регулярно выпускает обновления DSM, которые обеспечивают оптимизацию производительности и добавляют новые функции. А также исправляют ошибки и закрывают обнаруженные уязвимости.

Если будет обнаружена уязвимость, специальная команда Product Security Incident Response Team (PSIRT) в штате Synology проведет ее исследование в течение восьми часов, а в течение следующих 15 часов будет предложен патч, что позволяет справиться даже с так называемыми атаками нулевого дня.

Для большинства пользователей рекомендуется настроить автоматическое обновление, чтобы все имеющиеся патчи DSM устанавливались без участия администратора. Но для самых крупных обновлений вмешательство администратора все же потребуется.

Многие сетевые хранилища Synology имеют возможность запуска Virtual DSM внутри Virtual Machine Manager, то есть виртуальную версию операционной системы DSM. Использовать Virtual DSM имеет смысл, чтобы протестировать те или иные функции, а также обновления. Например, можно установить на Virtual DSM последнюю версию DSM, после чего проверить работу ключевых функций в вашей конфигурации. А уже затем переходить к обновлению непосредственно устройств.

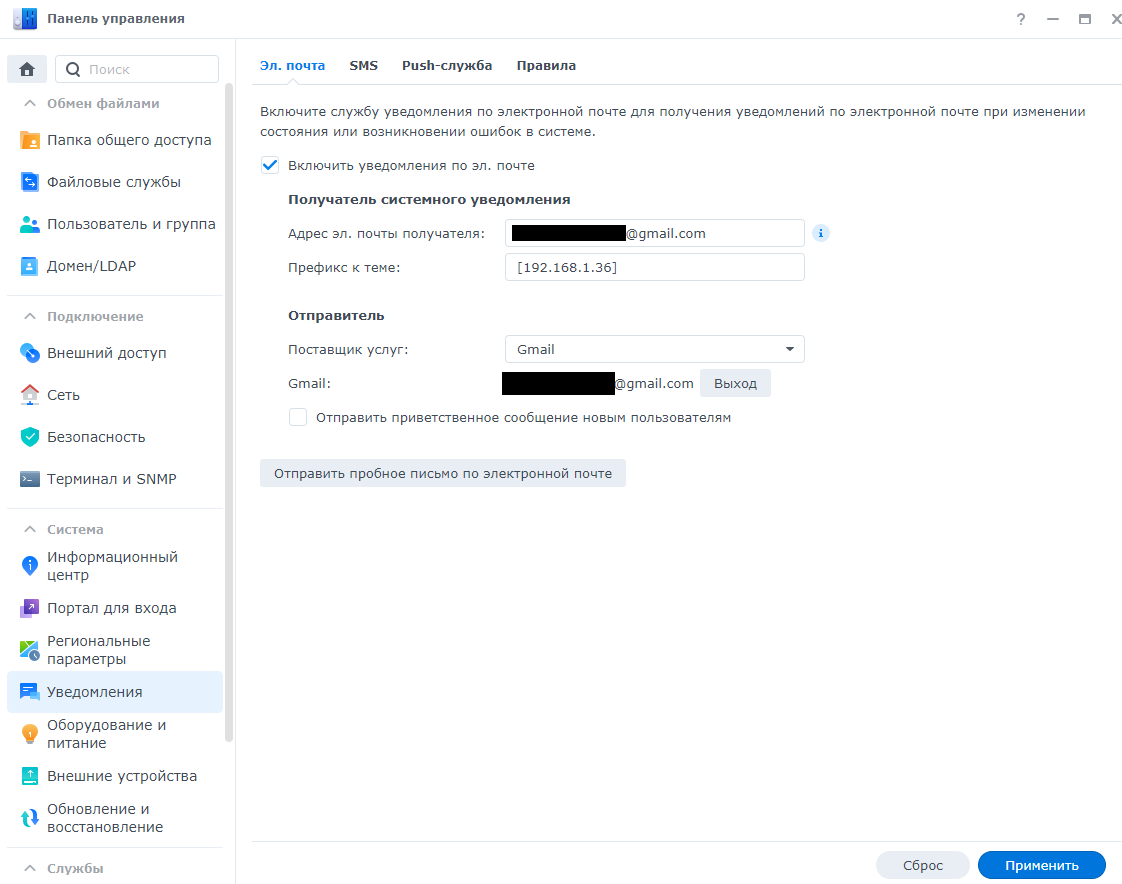

Не менее важно получать своевременные оповещения о событиях. Можно настроить NAS Synology таким образом, чтобы получать оповещения на email, SMS, на смартфон или в браузере. При использовании сервиса Synology DDNS можно получать оповещения, если будет потеряно подключение к сети. Благодаря оповещениям администратор может своевременно отреагировать на заканчивающееся пространство тома, сбой задачи резервирования и т.д. Все это позволяет наладить надежно работающую и защищенную систему.

Мы рекомендуем добавить в учетной записи Synology подписку на Инструкции по безопасности, что позволить получать техническую информацию об уязвимостях продуктов и инцидентах, связанных с безопасностью.

Совет 4: включите двухфакторную аутентификацию

Если вы хотите добавить еще один уровень защиты учетной записи, мы рекомендуем активировать двухфакторную аутентификацию. В DSM 7.0 появилась двухфакторная аутентификация с помощью мобильного приложения или аппаратного ключа, усиливающая защиту.

Synology поддерживает мобильное приложение Secure SignIn, а также протокол FIDO2, который опирается на аппаратные ключи безопасности (USB-ключ, Windows Hello на ПК или Touch ID на macOS). Данные способы намного менее уязвимы, чем использование паролей, которые часто крадут через фишинг, методы социальной инженерии, вирусы и т.д.

Лучшие практики по безопасности хранилищ данных

В статье рассматриваются ключевые угрозы, связанные с информационными хранилищами

Автор: Paul Rubens

В статье рассматриваются ключевые угрозы, связанные с информационными хранилищами, даются рекомендации по защите и затрагиваются вопросы соответствия законодательству.

Практики по безопасности хранилищ данных подразумевают защиту как инфраструктуры (локальных /внешних датацентров и облаков), так и хранимой информации. Спектр решаемых проблем достаточно широк, начиная от случайной или преднамеренной порчи информации и заканчивая неавторизированным доступом. Тема критически важная, поскольку большинство утечек данных в конечном счете сводятся к проблемам в области безопасности информационных хранилищ.

Хорошо спроектированная система безопасности также предусматривает соответствие разным нормативным положениями, как, например, PCI-DSS (Payment Card Industry Data Security Standard; Стандарт безопасности в индустрии платежных карт) или GDPR (General Data Protection Regulation, Общий регламент по защите данных), используемым в Евросоюзе. Все чаще компании в сфере безопасности стали разрабатывать решения, помогающие соответствовать подобным регламентам. В качестве примера можно привести растущий рынок GDPR решений.

В целом надежная система безопасности хранилища данных минимизирует риск кражи, несанкционированного раскрытия, подделки и случайной / преднамеренной порчи информации. Кроме того, в такой системе как правило внедрены средства, повышающие прозрачность и достоверность данных.

Угрозы безопасности хранилищ данных

Перед реализацией системы безопасности хранилища данных важно понимать типы угроз, с которыми может столкнуться компания.

В целом все факторы делятся на две категории: внешние и внутренние.

Хакеры, кибермошенники, организованные преступные группировки.

Конкуренты, занимающиеся промышленным шпионажем.

Инсайдеры с нечистоплотными помыслами.

Плохо обученный или безответственный персонал.

Пожары, наводнения и другие катастрофы природного характера.

Перебои с электроэнергией.

Принципы безопасности хранилищ данных

На самом высоком уровне система безопасности хранилища данных должна быть построена на трех принципах: конфиденциальности, целостности и доступности.

Конфиденциальность: несанкционированный доступ к данным должен быть исключен как по сети, так и локально. Это ключевой принцип, позволяющий предотвратить утечку информации.

Целостность: этот принцип в контексте безопасности означает, что данные должны быть защищены от подделки и несанкционированных изменений.

Доступность: в контексте безопасности следование этому принципу минимизирует риск выхода из строя или недоступности хранилища как намеренно – например, через DDoS атаку – так и случайно во время стихийного действия, перебоев с электроэнергией или механической поломки.

Как защитить хранилище данных

Стандарт ISO/IEC 27040 в области безопасности информационных хранилищ предусматривает использование физических, технических и административных мер для защиты систем хранения и инфраструктуры вместе с хранимой информацией. По своей природе меры контроля могут быть превентивными, розыскными, корректирующими, сдерживающими, восстанавливающими или компенсирующими.

Согласно SNIA (Storage Networking Industry Association; Ассоциация сетевых технологий хранения), основная суть стандарта ISO/IEC 27040 – наилучшие практики, позволяющие реализовать безопасности систем хранения на базовом уровне.

Физический уровень

Меры безопасности на физическом уровне предусматривают защиту инфраструктуры и данных от физического неправомерного доступа и могут включать:

Найм персонала для мониторинга дата центров и хранилищ.

CCTV мониторинг (Сlosed Circuit Television; Система телевидения замкнутого контура) с сохранением видео.

Использование систем доступа на базе биометрии / смарт-карт и турникетов с защитой от проникновения нескольких лиц одновременно и обратного хода, которые разрешают проходить только одному человеку после аутентификации.

Мониторинг внутреннего пространства при помощи датчиков температуры и дыма.

Использование альтернативных источников питания (например, запасного генератора).

Технический уровень

Меры безопасности на техническом уровне включают в себя многие процедуры, знакомые ИТ специалистам, как, например, защита сетевого периметра, системы обнаружения вторжений, фаерволы и антивирусы.

В контексте защиты хранилищ данных рекомендуется предпринять следующие меры:

Аутентификация пользователей и контроль доступа: в плане безопасности информационных хранилищ SNIA рекомендует уделять особое внимание аутентификации пользователей и контролю за доступом. Во многих коммерческих системах безопасности реализована защита инфраструктуры и самих данных. Кроме того, лучшие практики предусматривают реализацию следующих мер, при внедрении подобных систем:

Изменение всех стандартных учетных записей.

Избегание совместного использования учетных записей, отследить которые сложно или невозможно.

Назначение ровно таких прав, которые нужны для выполнения роли.

Изменение или снятие прав при увольнении или смены роли пользователя.

Анализ трафика: одна из наиболее действенных мер в контексте безопасности хранилищ – профилирование доступа к данным и отслеживание паттернов поведения с целью детектирования аномальной или подозрительной активности для последующего более тщательного исследования. Эта задача решается при помощи приложений для поведенческого анализа (user and entity behavior analytics; UEBA), которые все чаще становятся частью решений SIEM (security information and event management).

Мониторинг и отчетность: SNIA рекомендует внедрять разные возможности, связанные с мониторингом и отчетностью, включая разные приложения и системные журналы для детектирования и более глубокого понимания нарушений в области безопасности с целью предотвращения подобных инцидентов в будущем.

Защита интерфейсов управления: многие организации внедряют меры по защите инфраструктуры хранилища и данных от неавторизированного доступа, но забывают обезопасить системы управления. Соответственно, злоумышленник может наделить себя нужными правами доступа или расширить уже существующие привилегии для доступна к данным.

Приведенный перечень технических мер ни в коей мере не является исчерпывающим. Также следует внедрять другие средства безопасности, включая:

Надежное шифрование как в стационарных хранилищах, так и во время передачи данных по сети в связке с эффективной системой управления ключами.

Защиту конечных узлов: настольных компьютеров, ноутбуков и других устройств, у которых есть доступ к данным для минимизации риска установки вредоносов, могущих скомпрометировать хранимые данные.

Специальные меры для защиты баз данных, содержащих кредитные карты и другую ценную коммерческую конфиденциальную информацию. Наилучшие практики безопасности включают усиление защиты баз данных, использование фаерволов, заточенных под базы данных, мониторинг активности и другие меры.

Эффективное управление жизненным циклом данных и устройств хранения, включающее в себя безопасное удаление информации (в том числе из облака), в которых нет необходимости. Принцип здесь довольно простой: злоумышленник не сможет скомпрометировать информацию, которой не существует. Кроме того, следует внедрять процедуры безопасной утилизации устаревших носителей.

Административный уровень

Административные меры сводятся к трем «П» (Политика, Планирование, Процедуры), каждая из которых играет важную в контексте безопасности хранилищ данных. Если говорить конкретно, то, к примеру, политики безопасности должны определять места хранения для различных типов информации, разграничивать права доступа, типы шифрования и моменты, когда следует удалять ненужные данные.

Учитывать аспекты хранения в политиках безопасности после идентификации наиболее важных и критичных для бизнеса категорий информации и требований к защите.

Интегрирование политик, специфичных для хранилищ, и других регламентов там, где возможно.

Внедрение мер сохранности и защиты данных.

Внедрение мер по удалению информации и утилизации носителей.

Проверка на соответствие, что все элементы инфраструктуры хранения соответствуют политикам безопасности

Соответствие законодательству

В зависимости от отрасли и страны, где работает ваша организация, возможно потребуется соответствие одному или нескольким нормативно-правовым регламентам в сфере безопасности хранения информации, включая PCI-DSS, Sarbanes Oxley, HIPAA, GDPR и другим.

Наказание за несоответствие вышеуказанным стандартам и, как следствие, уязвимости в системе безопасности, могут быть суровыми – начиная от штрафов и заканчивая тюремным заключением. Однако в некоторых случаях использование специфических мер безопасности не предписывается.

Например, в стандарте GDPR упоминается шифрование, но использование не является обязательным. Однако в случае серьезного инцидента, последствия неиспользования шифрования могут быть очень серьезными и даже сделано заключение, что реализованных мер недостаточно для соответствия GDPR.

Другие регламенты являются более специфическими. Например, стандарт PCI-DSS предписывает шифрование владельца карты при передаче через публичные сети.

Главное, нужно помнить, что эти регламенты созданы с целью помочь в реализации эффективных мер безопасности. Соответствие регламентам не означает, что система безопасности компании работает эффективно, но очень редко меры, предпринятые для обеспечения соответствия, сделают систему безопасности организации менее эффективной, чем, если бы эти меры не были бы внедрены совсем.